Como ya habíamos previsto los que trabajamos en este campo, las noticias sobre cibercrimen siguen en aumento. Y en todos los casos hemos visto que, lejos de lo que mucha gente imagina como un hacker solitario enchufado a un ordenador en una habitación oscura al más puro estilo Kevin Mitnick, detrás de estos ataques hay grupos sorprendentemente bien organizados. Tal y como aconsejaba Sun Tzu en El arte de la guerra, conviene conocer bien al enemigo para poder hacerle frente de forma efectiva. Pues bien, para poder entender qué motiva estos ataques, veamos a continuación cuáles están siendo sus principales objetivos.

ciberseguridad

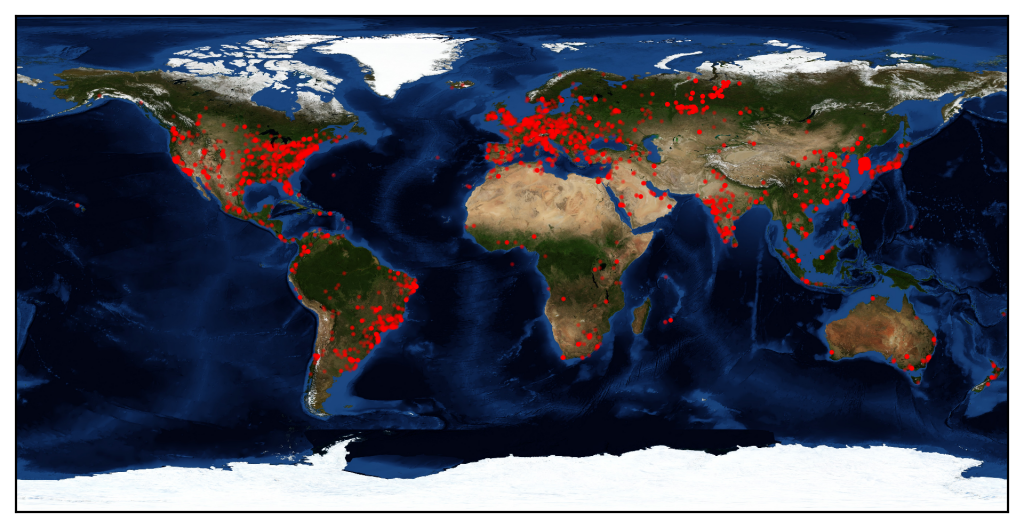

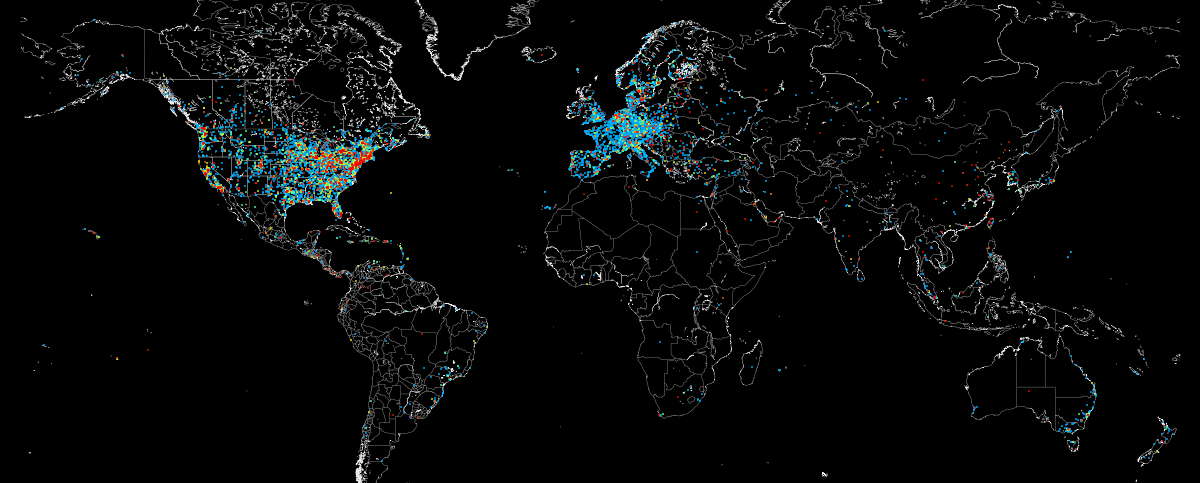

Hace pocos días, Hispasec, entre otros medios, informó sobre el exponencial incremento de tamaño que había mostrado la botnet HNS (Hide N’ Seek). Se estima que supera ya los 20.000 dispositivos conectados (más de 30.000 según Bitdefender). ¿Pero de dónde salen todos esos dispositivos? ¿Estamos realmente prestando la atención que requiere este tipo de cibercrimen?

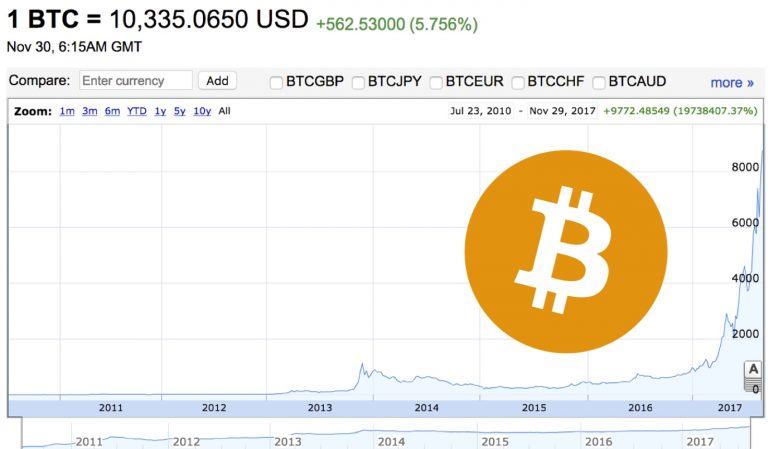

Hace algunas semanas escribí en este mismo blog un artículo en el que pretendía hacer pensar a la gente sobre las posibilidades que ofrecen las nuevas criptomonedas, y aprovecho ahora un artículo de Enrique Dans para reflexionar sobre dichas posibilidades. Planteaba que podrían, por qué no, surgir nuevos negocios, sobre todo en el caso de que las citadas criptomonedas mostrasen una cierta estabilidad. Pues bien, en dicha predicción me faltó considerar un factor importante; la inestabilidad exponencial al alza también crea nuevos negocios; especulación y, sobre todo, cibercrimen.

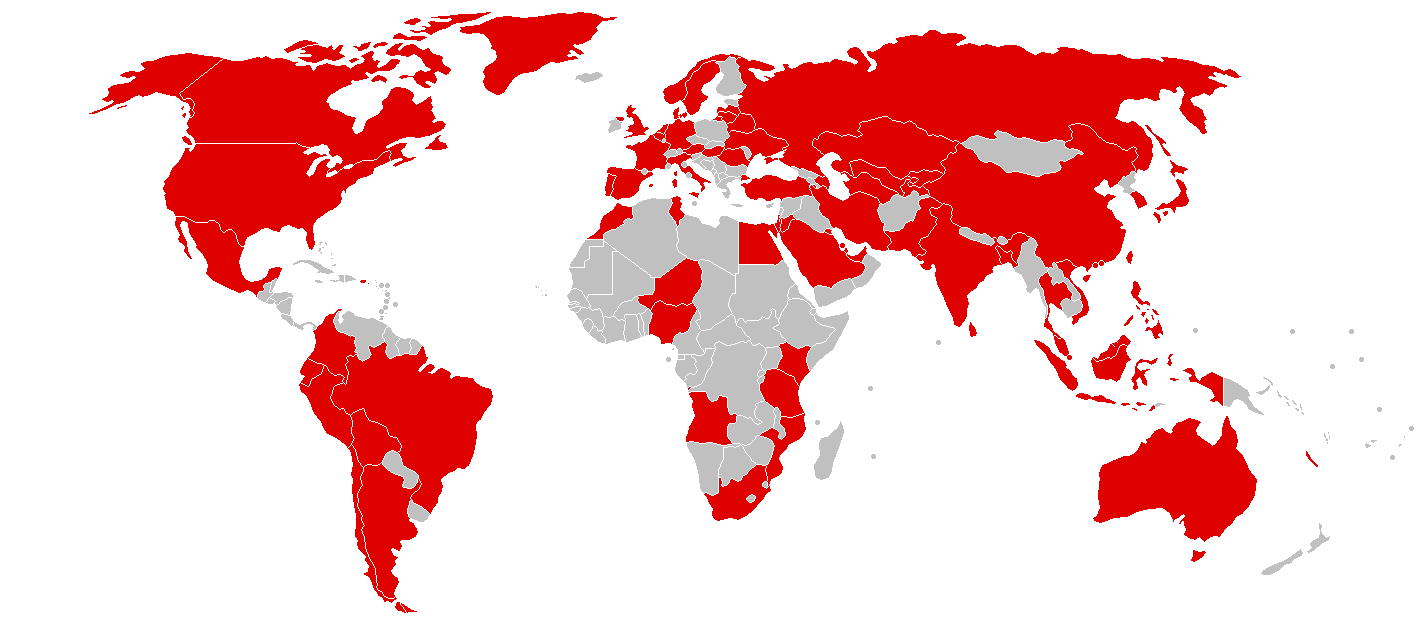

El pasado 12 de mayo medio planeta sufrió una infección a gran escala de un ransomware llamado WannaCry, y en mayor o menor medida supongo que habrá hecho reflexionar a casi todos los que hacemos uso de ordenadores en nuestro día a día. Los hay del tipo «estábamos mejor sin ordenadores», o «ésto a nuestros abuelos no les pasaba». Quiero pensar que esos comentarios son cosa de pocos, y la mayoría estará pensando más en cómo detener este tipo de situaciones. Y mi opinión es tajante, aunque casi casi me parece imposible; dejemos de hacer que sea rentable.

- Tiempo de lectura: 7 minutos

- Problema: la convergencia de infraestructuras IT y OT está provocando un aumento en las vulnerabilidades de equipamiento industrial

- Observación: el incremento de ataques dirigidos a infraestructuras OT está creciendo de forma alarmante, a la par que también resulta alarmante el aumento en la cantidad de dispositivos OT vulnerables y accesibles desde internet

- Propuesta: los dispositivos OT nunca deberían conectarse de forma directa, es conveniente utilizar un dispositivo intermedio que aporte una capa de seguridad y soporte los ataques provenientes de la infraestructura IT sin afectar a la OT. Además, las redes de datos de las fábricas deberían de estar convenientemente segmentadas dado que muchos protocolos industriales operan bajo estándares TCP/IP, siendo fácilmente accesibles desde sistemas IT, y resultan muy vulnerables.

Ya son varios los artículos que he dedicado al tema de la ciberseguridad en este blog. Sin embargo, quiero retomar este tema para reflexionar sobre el impacto que provocan las IT sobre las OT cuando estas convergen. Se trata de algo muy común en los últimos años y que está demostrando ser una tendencia al alza. Pero no siempre se está haciendo bien. En este artículo veremos dos recomendaciones muy básicas, pero que pueden hacer la vida muy difícil a los hackers.

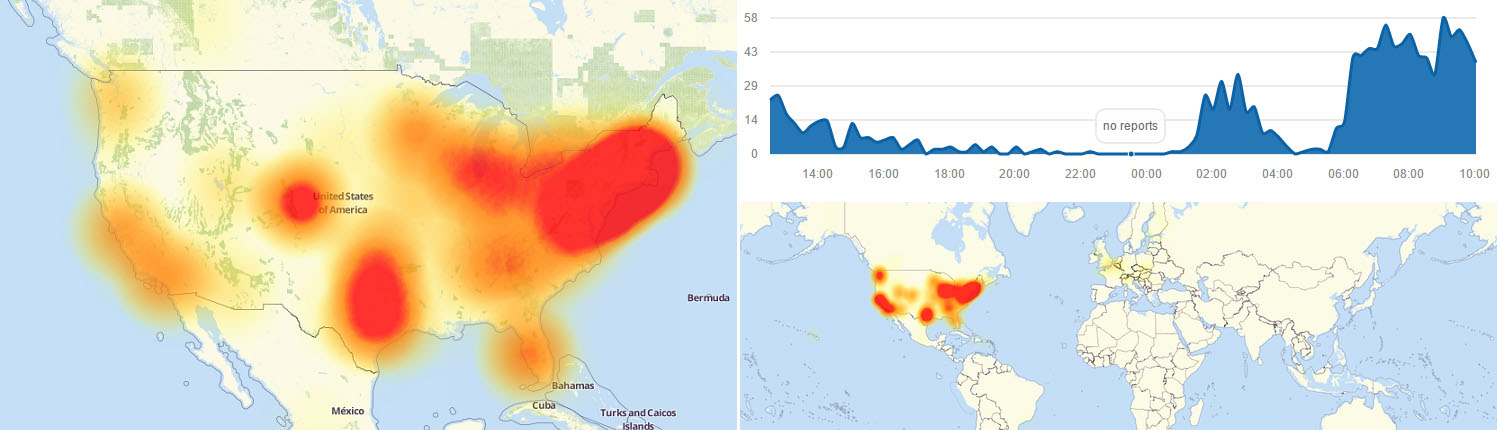

Vale, el título me ha quedado un poco sensacionalista, pero créeme si te digo que no exagero. Y el famoso ataque de este pasado viernes lo demuestra, como explicaré a continuación.

Repercusiones en caídas de servicio provocadas por el ataque DDoS a Dyn en Octubre de 2016 – informe obtenido en downdetector.com

- Tiempo de lectura: 3 minutos

- Problema: ¿somos demasiado confiados en el aprovisionamiento de infraestructura IT?

- Observación: los proveedores de productos y servicios ITC tenemos ya un alto grado de subcontratación de infraestructura, se trata de un tema crítico que hay que saber gestionar con precisión

- Propuesta: en Savvy Data Systems desde 2010 apostamos por la construcción sobre IaaS en lugar de sobre SaaS, asumiendo más carga de trabajo para el desarrollo pero obteniendo un mayor control

En mi trabajo, uno de mis muchos cometidos es conocer las diferentes Plataformas Cloud que van surgiendo, independientemente de su ámbito de aplicación. Este tipo de tecnologías tiende a ser de aplicación muy trasversal, es por eso que dedico parte de mi tiempo a estudiarlas. No son pocas ya las veces que he tenido la siguiente conversación:

FS -pero, ¿dónde están tus datos?

XX -pues en la nube

FS -vale, en la nube, ¿pero dónde físicamente?

XX -pues eso, en la nube

Estamos viviendo una época en la que el outsourcing de infraestructura y servicios IT está irrumpiendo como una locomotora, y yo soy el primero que está a favor de ello. Ahora bien, no podemos cometer el error de basar parte de nuestra política de Ciberseguridad en la confianza ciega hacia el proveedor IT. Pero, ¿qué tienen que ver la confianza, la Ciberseguridad, y el Camino de Santiago?

Leer más

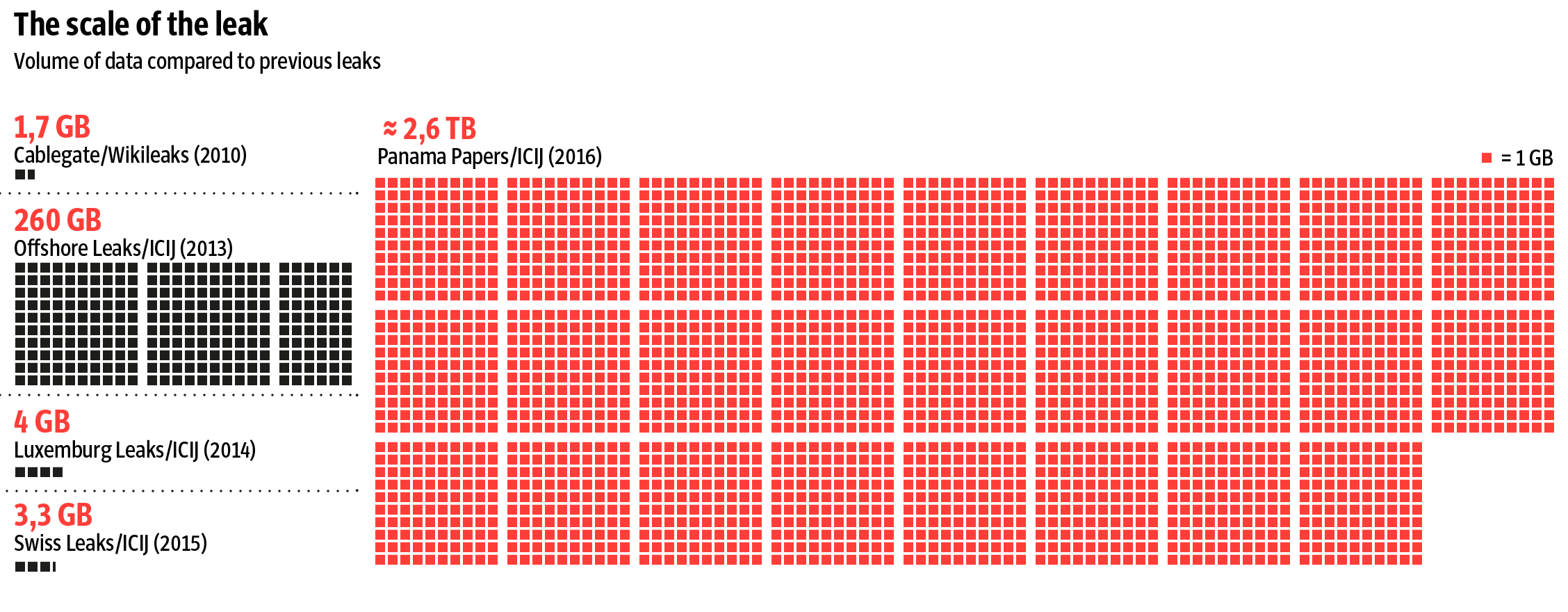

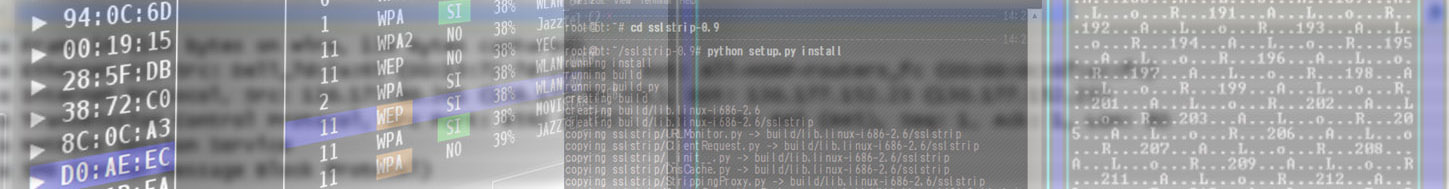

En este artículo quiero revisar la sucesión de malas decisiones que provocó un estado tan vulnerable en los sistemas de Mossack Fonseca, que cualquier colegial con unos mínimos conocimientos básicos de seguridad podría haber accedido fácilmente y en muy poco tiempo a toda su información. Veremos qué tipo de información se ha robado, qué pasos se dieron en el ataque para llevarlo a cabo, y qué decisiones de diseño en los sistemas del bufete fue el que posibilitó este enésimo escándalo. Para analizar la secuencia de pasos del ataque, veamos primero el tipo de información que fue sustraída.

- Tiempo de lectura: 6 minutos (artículo 2/2)

- Problema: aparecen nuevas amenazas de seguridad al incluir acceso ubicuo en plataformas complejas

- Observación: existen numerosas técnicas y metodologías ya maduras, los entornos web tienen ya más de 20 años de vida

- Propuesta: es necesario incluir las técnicas de segurización de entornos web en los sistemas en los que se ofrezca este tipo de accesos, y educar a los usuarios que los utilizan

Hoy presento aquí la segunda parte del artículo «ciberseguridad: los 5 puntos críticos de las interfaces ubicuas«. En el artículo anterior ya enumeré los puntos que considero clave en mi particular visión de la «cadena de seguridad», según mi criterio y experiencia. En esta nueva entrega vamos a ver cada uno de ellos con un poco más de detalle, pero respetando el formato de artículo corto y ameno que siempre intento hacer. Por supuesto cada uno de estos apartados es un mundo en sí mismo, de hecho la literatura existente sobre cada uno de ellos es muy extensa, y recomiendo dedicarle un rato en caso de estar trabajando en un sistema de estas características.

Veamos de nuevo cuáles son los eslabones de nuestra cadena de seguridad:

- Tiempo de lectura: 4 minutos (artículo 1/2)

- Problema: aparecen nuevas amenazas de seguridad al incluir acceso ubicuo en plataformas complejas

- Observación: existen numerosas técnicas y metodologías ya maduras, los entornos web tienen ya más de 20 años de vida

- Propuesta: es necesario incluir las técnicas de segurización de entornos web en los sistemas en los que se ofrezca este tipo de accesos, y educar a los usuarios que los utilizan

El CNN (Centro Criptológico Nacional) ha publicado un informe de amenazas sobre seguridad en telefonía móvil. Se trata de un informe muy completo y actualizado, en el que incluso se detallan un conjunto de medidas para mitigar la famosísima vulnerabilidad Stagefright, que afecta al 95% de los dispositivos basados en el sistema operativo Android. Realmente creo que es un informe muy completo, que explica paso a paso cómo configurar el dispositivo para impedir o dificultar mucho los ataques más comunes.

Si bien el informe me parece muy acertado, quizá echo en falta un prólogo que tuviera un enfoque más pedagógico, que estuviera orientado a concienciar al usuario sobre la importancia de tener una buena higiene general en lo que respecta a la seguridad de los dispositivos con los que interactúa. Aun así, considero que es un informe que debería divulgarse lo máximo posible, así que quería aportar mi granito de arena.

Pero además de eso, los que trabajamos diseñando sistemas complejos – en especial los que incluimos acceso desde dispositivos móviles – tenemos la responsabilidad de, por un lado, diseñar sistemas seguros, y por otro lado ayudar a los usuarios a entender la importancia de esta seguridad, y enseñarles a identificar los elementos que la ponen en riesgo.